SecHack365 2025 / Report 5th Event WeekReport 5th Event Week

第5回イベント(2026年1月31日~2月1日)

これまでの歩みを反映させた多様な作品たちを見せ合い、いよいよラストスパートへ

長いようで短いSecHack365も、いよいよゴールが見えてきました

これまで4回のイベントを交えながらトレーニーが少しずつ作成してきた「作品」には、初志貫徹で当初の構想を貫きつつブラッシュアップしたものもあれば、さまざまな方向性を模索してきたものもあります。オンライン開催となった第5回イベントは、横山 輝明トレーナーが「みんなが作っているものを持ち寄って寄せ合う、ハッカソンだからこそのイベントです」と述べた通り、形にした作品をトレーニーが発表する場となりました。

発表は3人ずつに区切り、プレゼンテーションとブレイクアウトルームを用いた「囲み」で質問に答える時間を設け、ほぼ丸二日かけて行われました。

ただ、自分の番が終わればそれでおしまいではありません。他のトレーニーが作り上げた作品をしっかり見てレビューを行うことも、第5回イベントの重要なポイントです。

横山トレーナーが「ここまでやってきたことを共有し、人のやってきたことも自分のために吸収してみてください。そして、お互いにフィードバックを与える側にも回ってください」と述べた通り積み重ねてきた作品を楽しみながら見て、見られる場となりました。

これまでの蓄積や改善が随所に見られた各トレーニーの発表

オンライン発表ではしばしば、「音声が聞こえない」「デモがうまく動作しない」といったトラブルが生じがちです。しかし第5回イベントでは各人がトレーナーやアシスタントとともに準備を重ねてきたことに加え、発表前にテストを行う時間も用意されたため、スムーズに進行していきました。また、なんと言っても動画コンテンツに慣れ親しんだ世代ということもあり、事前に作成した動画を再生するトレーニーが多数派で、中には情報を盛り込むため1.2倍速で再生するトレーニーもありました。

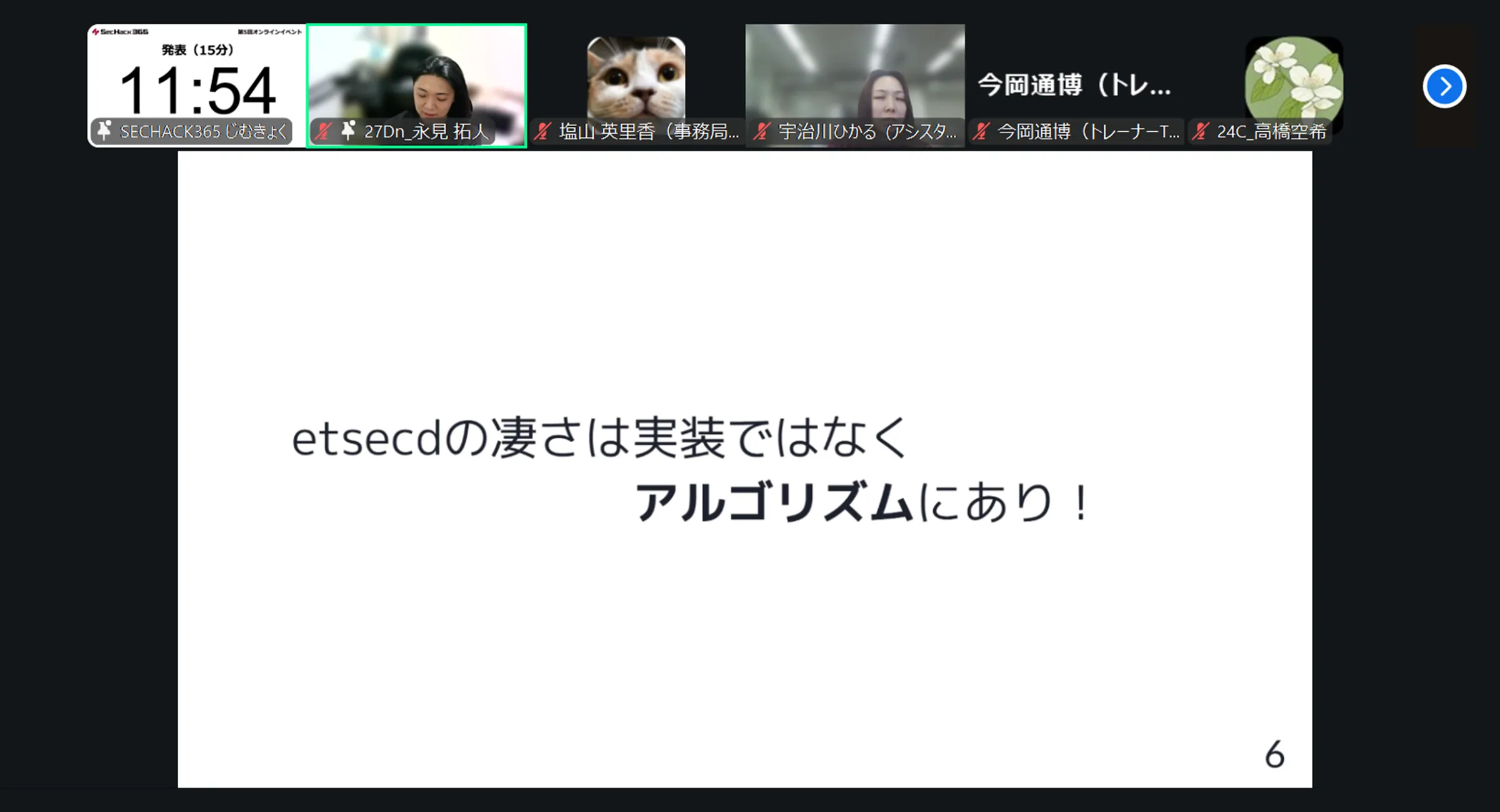

独自アルゴリズムを用い、ほどよい漏洩耐性と障害耐性を両立させた「etsecd」

プレゼンテーションのトップバッターは、永見 拓人さん(開発駆動コース 仲山ゼミ)でした。永見さんはさまざまなコミュニティ活動に参加し、発表を行う傍ら、SecHack365では、etcdの弱点を改善し、鍵管理を必要とせずに漏洩耐性を高めた分散キーバリューストア(KVS)、「etsecd」(エトセックディー)の開発を進めてきました。

etcdは、コンテナのオーケストレーション技術であるKubernetesを支える重要な技術の一つです。Kubernetesクラスタに関する情報を保存し、どこかのノードで発生した変更を全体に伝えることで、クラスタ全体の可用性、完全性を高めています。

ただ、永見さんは「etcdは高い可用性を持ったシステムになっていますが、一つでもサーバを窃取されればすべてのデータが漏洩してしまう弱点が存在します。障害耐性が高い代わりに漏洩耐性が低いともいえます」という問題意識を抱いていました。鍵を用いた暗号化によって補うこともできますが、今度は管理コストが増えるといった課題が生じます。

そこで永見さんは、分散データベースの長所を生かしつつ、これまた独自に開発したアルゴリズム「PLP-Raft」を実装した分散KVSとしてetsecdを開発しました。PLP-Raftは、合意アルゴリズム「Raft」と秘密分散方式に基づき、「鍵管理なしで、ある程度の漏洩耐性とある程度の障害耐性を両立できる、ちょうどいいところどりを目指したアルゴリズムです」(永見さん)

永見さんはすでにCSS 2025、SCIS 2026といった場でPLP-Raftを発表しています。SecHack365では、このアルゴリズムを実装したソリューションとしてetsecdを開発し、今後も修士課程でさらに発展させていく予定だそうです。そんなこれまでの取り組みを、アニメーションと効果音を取り入れ、抽象的な仕組みをわかりやすく解説するデモを交えた動画で紹介しました。

高い確率で生成AIが作り出す偽の脈拍を判別する「Pulse CAPTCHA」

ヘルスケアとAI、セキュリティというホットな分野にまたがる作品ということもあり、これまでのイベントでもトレーナーやアシスタント、他のトレーニーから高い関心を集めていたのが、福原 陸翔さん(研究駆動コース)の「Pulse CAPTCHA」です。

デジタル技術の進展に伴い、ヘルスケア領域では、スマートウォッチなどで日々の健康活動を計測し、報酬として保険料を割引したりポイントと交換できる「健康増進型保険」のような新たなサービスが登場しました。しかしここには、生成AIを悪用して生体情報を偽り、健康データを操作して報酬を受け取ろうとするリスクがあるのでは――というのが福原さんの問題意識です。

福原さんは、オリジナルキャラクター「Pulseくん」との掛け合い形式で、生成AIによる脈拍データの偽造という脅威が、ウェアラブルデバイスに搭載されている脈拍センサーをどのようにだまし、サービスの公平性や信頼性を脅かすのかをわかりやすく紹介しました。そして、生成AIが本物そっくりに作成した脈拍データと本物の脈拍を見破る鍵として「急なドキドキ」に着目し、それを見分ける機械学習モデルによってどれだけ正確に判別できるかを三つの条件で検証した実験結果について説明しました。

実験ではナイーブベイズモデルを用いた機械学習によって、スマートフォンに通知が届いた際に人が驚き、脈拍に生じる反応を識別することに取り組んだそうです。この結果、本物の人間か、それとも生成AIで生成した脈拍かを、97.1%の高い確率で判別できたといいます。一方で、攻撃者側がこの検知手法を学び、通知への反応まで学習した生成AIを作成してしまうと見破るのが困難になることも検証しました。つまり「パルスキャプチャ vs 生成モデルのいたちごっこが始まっている。防御側も継続的な改善が必要ということだね」(Pulseくん)

福原さんはこうした課題を受け止め、脈拍だけでなく皮膚電気活動など複数の生体信号を組み合わせるなど、さらなる検討を進めていくそうです。今後の特許化やプロダクト展開も検討されているそうで、もしかしたら近い将来、どこかでPulseくんを目にすることがあるかもしれません。

ヒューマンセキュリティの実現を目指した「Concordia Wave」

一年かけ、文字通り心血注いで作ってきた作品ですから、限られた時間の中でできるだけ多くのことを知ってほしいと願うのは自然なことです。ただ、その思いが先走るあまり、早回しの動画に多くの情報が詰め込まれると、ポイントがわかりにくくなることがあります。また、15分間ずっと集中して説明を聞き続けるのが大変なのも事実です。

その意味で山下 真凜さん(思索駆動コース)は、落ち着いた声音とセンスあるBGM、AI音声との対話・ツッコミも含め、テンポの緩急を付けた非常にわかりやすいプレゼンテーションで「Concordia Wave」について発表を行ってくれました。

SecHack365がスタートした当初、歯学部の学生である山下さんが取り組んでいたのは、医療の現場を念頭に置いた「患者主体の医療情報共有システム」でした。アイデアを出し、さまざまなフィードバックを受けて思索を深める中で「医療現場も社会的な営みの一種に過ぎないことから、もっと幅広い視点から考えてみようと思い、方向転換しました」といいます。

人と人との対話では、特に立場に差のあるときには対等な会話が難しく、一方的に話を展開されたり、気になったことを質問できないことがあります。Concordia Waveは対話の雰囲気を波の色と形で可視化するシステムで、話者のどちらかが一方的に話してばかりではないか、また気まずい沈黙が生まれていないかといった状況に気付きやすくしてくれます。

山下さんは、この仕組みを通して話しやすい雰囲気を作り、互いに納得できる会話を通して合意を取れるような「ヒューマンセキュリティ」の実現を目指しているそうです。「現実世界に波を起こし、真の意味でも対話の雰囲気作りに取り組むことで、少しでも話しやすい社会を実現することが私の目標です」

AIではないことを証明し、絵師にとっての「救い」となり得るイラストツール

トレーニーは皆そうでしたが、表現駆動チームは特に、イベント回のたびにホワイトボードを前にアイデアを出し合って議論を深める姿が印象的でした。そんな試行錯誤を重ね、表現駆動コースの折田 優紀さん、藤原 龍生さん、小野寺 恵理子さん、片岡 昴晴さん、佐藤 謙成さんで構成したチームAでは、生成AIによって作られたものではないことを疑われないよう制作過程を事実として残す、デジタルイラストツールを作り上げました。

生成AIが進化し、SNS上でも街中でも、あちこちに生成AIが出力したイラストがあふれるようになってきました。これに伴い、生成AIで出力したイラストを手描きだと詐称して炎上したり、逆に、自分の手で描いたのに生成AIを使用したのではないかと疑われるトラブルが増えています。

チームAはこの問題に対する技術的な解決策として、下書きの作成から色載せ、調整といった一連の制作過程のペンストロークのログを保存し、真正性・整合性を検証した上で証明書を発行するイラストツールを開発しました。証明書を用い、イラストとその制作過程を改ざん不可能な形で結びつけることで、「これは生成AIが作ったものではないか」といった疑心暗鬼から解放され、クリエイターは創作に集中でき、見る側は作品の価値や感動と向き合えるようになります。

プロジェクトを進める中では、実際にイラストを描いている「絵師さん」から悩みやニーズをヒアリングし、ツールがある程度形になってからは実際に試してもらうなど、独りよがりにならない工夫もしていきました。サービスを使ったイラストレーターからは「自分が描いたことを証明する手段があると『救い』になる」というポジティブな声があったそうです。また、企業などから依頼があった際にこうしたツールの利用を求められるようになれば、経済的にも大きな価値を持つようになるでしょう。

改ざんを防ぎ、高い信頼性を持つよう設計されたツールですが、限られた時間の中では実装が間に合わなかったり、防ぎきれない脅威も残ります。その事実を認めつつ、さらなる改善を模索しています。特に「すでに多くのイラストレーターが利用しているアプリからの乗り換え」というハードルを踏まえ、特定のOSやアプリに閉じない汎用的な手描き証明基盤へと発展させ、「このイラストいいな、素敵だな」という感動や応援する気持ちを後押しする土台を作っていきたいそうです。

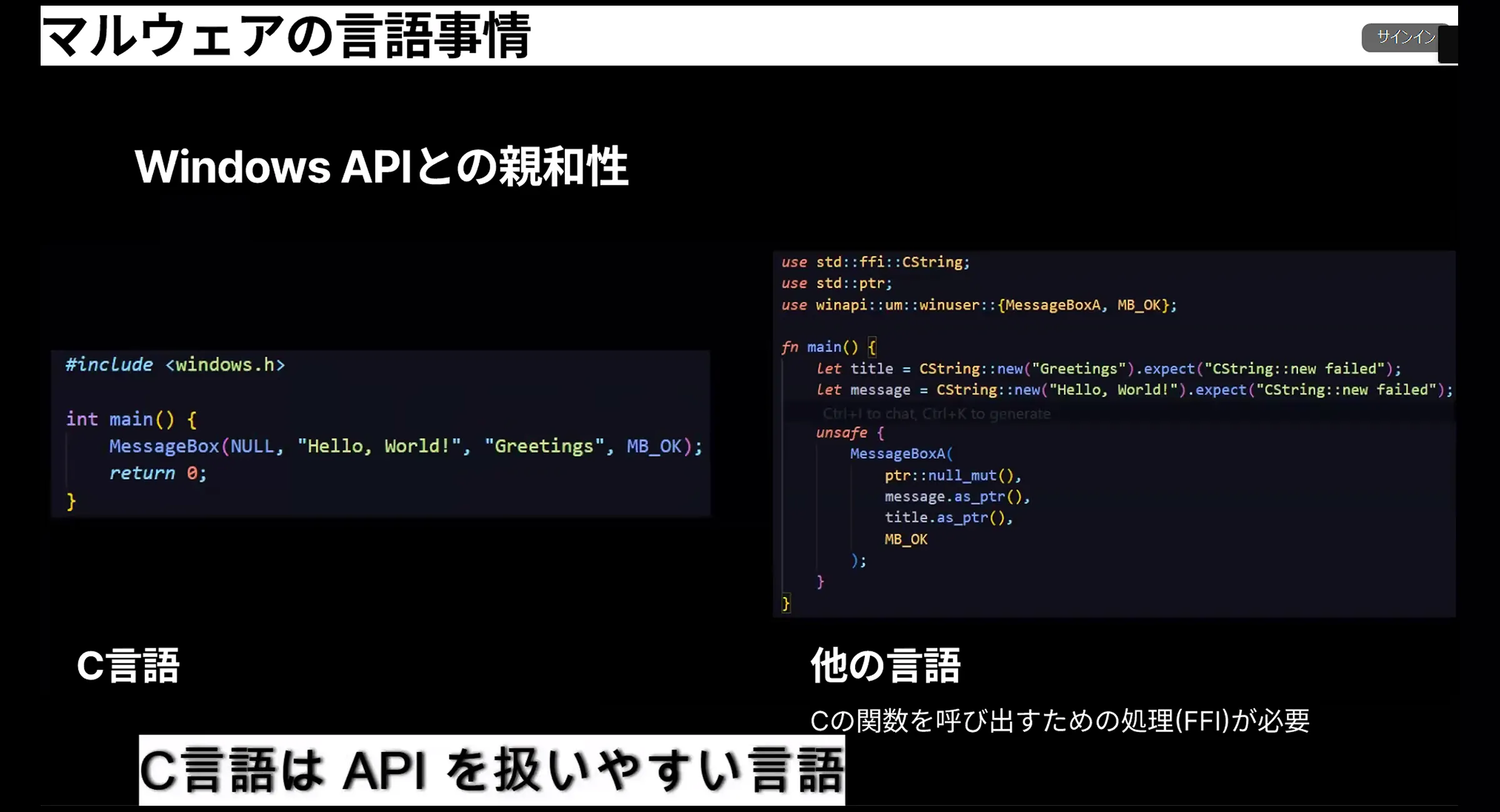

終始コンパイラと戦って生まれた、Rustマルウェアの解析プラグイン

この一年間を振り返り、ジョークやパワーワードを交えながら紹介したプレゼンテーションも印象的でした。

川越 謙宏さん(学習駆動コース 社会実装ゼミ)は、国内大手企業への攻撃を展開したランサムウェアグループQilinも用いたと言われるRust言語で書かれたマルウェアを、オープンソースソフトウェアの「Ghidra」で解析するためのプラグイン作りに取り組みました。

Rustで作成されたマルウェアの解析は、C言語で記述されたものに比べ難易度が高くなる傾向にあります。加えて解析ツールもほとんどがCを想定して作られており、Rustのバイナリパターンに対応し切れていません。関数の識別が困難という課題もあり、学生も含めたマルウェア解析者にとってハードルが高くなっています。

川越さんはこの現状を打破するため、有償の解析ツール「IDA Pro」向けにMicrosoftが公表したRust解析用のプラグイン「RIFT」を、Ghidra向けに移植する取り組みを進めました。さらに、バージョンを特定するロジックを独自に追加し、IDAのFLIRTシグネチャをGhidraでも利用できるようにするプラグイン「SigAnalyzer」まで開発しました。

ツールを作成するだけでなく、有効性についても検証したそうです。RustのバージョンやCrateの特定においては一定程度特定できる手応えが得られた一方で、LTOオプションを有効にしたマルウェアを対象にすると関数の復元率は低くなってしまうという課題も明らかになりました。川越さんはその対策として、類似検知機能の実装を考えているそうです。

この一年間、「終始コンパイラと戦っていました」という川越さん。「Rustを書くのは好きだけれど、Cのマルウェア解析とRustのマルウェア解析、どちらかを選べと言われたらCを選びます」と笑いながらも、解析の楽しさを少しでも多くの人に知ってもらいたいといいます。そのために、SecHack365で得た知見をGitHub.ioなどで公開し、Rustアナリストの知見を増やすことに貢献していきたいそうです。

いつか自分の自作OSの上で暮らしたい ―― その夢の一歩となった「Cyrius」

川崎 晃太朗さん(学習駆動コース 坂井ゼミ)は、コンテナに対する愛にあふれたプレゼンテーションを行いました。

LinuxのコンテナはLinuxカーネルの機能を用いて作成されていますが、そもそもLinuxはコンテナ以前の時代から開発されてきたものであり、Linuxにとってコンテナは「後付け」の機構です。このため生じているコンテナ生成過程の複雑さに川崎さんは、「けしからんじゃないか」という思いを抱き、コンテナ第一で考えた自作OS「Cyrius」を開発しました。

Cyriusは、コンテナランタイムに特化し、Linuxのコンテナを動作させることだけを目的に振り切ったOSです。コンテナランタイムをカーネル自身が丸々担う、非常にユニークなOSとなっています。詳細は、川崎さんの資料を見ていただくのがいいでしょうが、この特異な目的を達成するため、「めちゃくちゃ試行錯誤して考えながら、今までにない特殊な機構によるコンテナ生成部分を磨いていきました」

CyriusはLinuxバイナリ互換であるだけでなく、Linuxコンテナ互換でもあります。このため、複雑な環境準備を行わなくても、Linux上でコンテナとしてビルドしたアプリケーションをそのまま動かせますし、コンテナ関連のエコシステムのメリットも享受できます。こんな構想を紹介し、「私の夢はこのコンテナ互換を拡充していき、いつか自分の自作OSの上で暮らすことです」と宣言していました。

すでにX上でも注目を集めているCyriusですが、今後はDockerやKubernetesとのインテグレーションを視野に入れ、「自作OSで自作クラウド基盤」という野心的な目標を立てています。並行して、Cyriusを何らかの場で発表し、いつかはCNCF Landscapeに掲載できれば「激アツ」だと考えているそうです。

自らを「飽き性で、一つのテーマに長期間取り組むのは難しいタイプ」としながらも、SecHack365という環境を余すことなく生かすことで、一つのテーマに集中して取り組むことができたと振り返っていました。

二つのアプローチで技術を深掘りし、「点」を増やそう ―― ChillStack伊東さん

特別講義の講演には、AI×セキュリティという今最も熱い分野の研究・開発と起業に取り組んでいる株式会社ChillStackの代表取締役CEO、伊東 道明氏をお招きしました。

CTFやトラブルシューティングコンテストなどさまざまな大会に参加し、セキュリティ・キャンプの修了生でもある伊東さんは、長年にわたり、AIとセキュリティを掛け合わせた領域で活躍してきました。「安心できる世界を作りたい」という思いから創業したChillStackでは、多次元データを解析するAIを生かして異常を検知し、不正を見つけ出すサービスを展開するほか、安全保障分野でも事業を展開しています。

AI×セキュリティの分野は、サイバーセキュリティにAI技術を活用し、より効率化・高度化を進める「AI for Security」と、AI特有のリスクやAIを利活用した新たなサービスを守っていく「Security for AI」の二つに大別できます。このうちAI for Securityでは日々革新が進み、整理しきれないほどの情報があるのが実情です。伊東さんは、チルスタックが取り組む異常検知の分野を例に挙げ、最近の論文を挙げながら「テストタイムアダプテーション」「アノマリートランスフォーマー」といった新たな技術について紹介しました。

その上で、文字通りカオスとしか言いようのないAIセキュリティ領域の全体像を示し、「生成AIの進歩や進化は早く、それと並行して新たな研究も生まれています」と述べました。一方で、研究レベルではなく製品として生成AIを利用していく際には、いかに安定性を確保し、速度や費用面も含めてコントロールしていくかが活用のハードルとして問われることも指摘しました。

もう一つ伊東さんがトレーニーに伝えたのが、技術をいかに「深耕」していくかです。

伊東さんは自らの経験を振り返り、技術を深掘りしていくには、「この技術、面白いな」というところからスタートする探究型、いわゆるシーズオリエンテッドと、「今困っているこの課題を解決できそう」というところが起点となる実現型、ニーズオリエンテッドの二つがあると述べました。

ただ、「この2つはどちらがいいという話ではありませんし、ゼロイチで白黒が付くような話でもありません」といいます。「人生経験を重ねる中で自分の役割はどんどん変わっていきますが、その中で、シーズオリエンテッドが重要か、それともニーズオリエンテッドが重要なのかのバランスを取り、自分自身に合わせて最適な形を見つけていくことがとても大事だと思っています」とアドバイスしました。

もう一つ、自らの経験から大事にしているテーマが「点を学ぶ」ことだそうです。トレーニーはSecHack365の一年間、作品作りに取り組みながらさまざまな経験を積み、また他のトレーニーの発表を見聞きして新たな知識を得てきました。「僕も第二回イベントで皆さんの発表を伺い、本当に幅広いテーマに取り組んでいるなと感じました。そういった知識や経験は、皆さんの中に『点』としてどんどん蓄積されていきます」

こうして点を学ぶことが、将来、自分が描く世界の幅広さにつながると伊東さんは述べました。「蓄積された点が多ければ多いほど、引ける線が増えていきます。ですから特に若い皆さんにとっては、この点を増やすことが非常に大事になっていきます」と述べ、一見、今は自分と関係ないような技術はもちろん、法律やデザインなど幅広い切り口の点を増やしてほしいと呼び掛けました。

そして最後に、起業した経験から、スタートアップ企業の「型」についてもコメントしました。伊東さんが考えるに世の中のスタートアップ企業は、何らかの課題を解決し、こんな世界を作りたいというビジョンに基づく「ビジョナリー型」と、周囲の人を助け、ともに楽しいことを追求したいという思いから始まる「ギルド型」の二つにわけられると言います。

それぞれにメリット・デメリットがあり、これまたどちらかで白黒を付けるようなものではありません。「自分が何を大切にし、どんな未来を思い描きたいのかという温度感を踏まえ、二つをどんな割合でミックスさせ、どんなグラデーションの会社を創業するかを考えることが大切だと思っています」。そして、いずれ起業にチャレンジしたいという思いがあれば、自分自身に嘘をつくことなく、自分の思いと向き合って挑戦してみてほしいと述べました。

伊東さん自身も、今に至るまでにさまざまな経験を積んできたそうです。「自分が正しいと考え抜いたものが否定され、ボコボコに打ちのめされたような経験を積みながら、考え方や思いをアップデートしてきました」。そして同時に、そうやって己をアップデートしながら読み返す中で気付きや学びを得られる書籍も多々あるとし、特にお勧めの四冊を紹介して講演を終えました。

複雑だけれどクリエーターとして避けては通れない「著作権」との向き合い方

これまで、セキュリティと密接に関連する不正アクセス禁止法や不正指令電磁的記録に関する罪について解説してきた北條トレーナーによる法律講座ですが、第5回イベントでは「著作権」という新たな切り口を取り上げました。

トレーニーたちは最終成果発表会で、SecHack365で作成してきた作品をポスターや動画、プレゼンテーションの形で紹介します。その成果物の所有権や知的財産権は、もちろんトレーニー本人のものです。

ただ、もしその作品、あるいは説明を行う図版やイラスト、BGMの中に他人の著作物が含まれていないか、さらにはAIによる生成物や企業ロゴなどが含まれていないかに留意しなければ、そのつもりがなくても著作権を侵害する恐れがあります。そんな事態を避けるためにも、著作権に関する理解は欠かせません。

北條 孝佳トレーナーは、数年前にメディアを騒がせた「ファスト映画」の話題を入り口にして、著作物とそれにまつわる著作権、関連する権利などについて解説していきました。

そもそもなぜ著作権は保護されなければならないのでしょうか。「著作物というものは自然には生まれません。著作者たちが労力をかけて創作したものです。そうして作った作品を楽しんでもらうことは著作者の喜びであり、新たな作品を創作する励みにもなります。そして、お金や名誉といった正当な対価を得られることで、創作に携わる人たちの活動や暮らしが支えられます」。

対価が次の創作を支えていく「創造のサイクル」を循環させ、新たな文化を生み出すには、著作権を守る必要があるというわけです。

著作権はこうした考え方に基づく権利です。「思想または感情を創作的に表現したものであって、文芸、芸術、美術、または音楽の範囲に属するもの」と定義されており、言語、音楽、絵画、写真、そしてプログラムも該当します。一方で単なるデータは該当しませんし、表現されていない「アイデア」は著作物としては保護されず、特許で保護されることになります。

著作権の中には複製権や上映権、頒布権があり、他に、同一性保持権などを含む著作者人格権などさまざまな権利が含まれています。そして、著作権侵害には罰則が設けられていますが、基本的には親告罪ということでグレーな領域が大きく、容易に白黒が付けにくく、しかも私的使用やプログラム複製などに関して例外も設けられている――という具合に、非常に複雑です。

北條トレーナーは「著作権というのは本当に奥が深く、容易にはセーフやアウトが判断しにくいものです」と述べ、作品を作り出すクリエーターとして、ぜひ文化庁のサイトを確認し、しっかり学んでほしいとしました。

一年を終えたここからがスタート、小さな事でも継続を

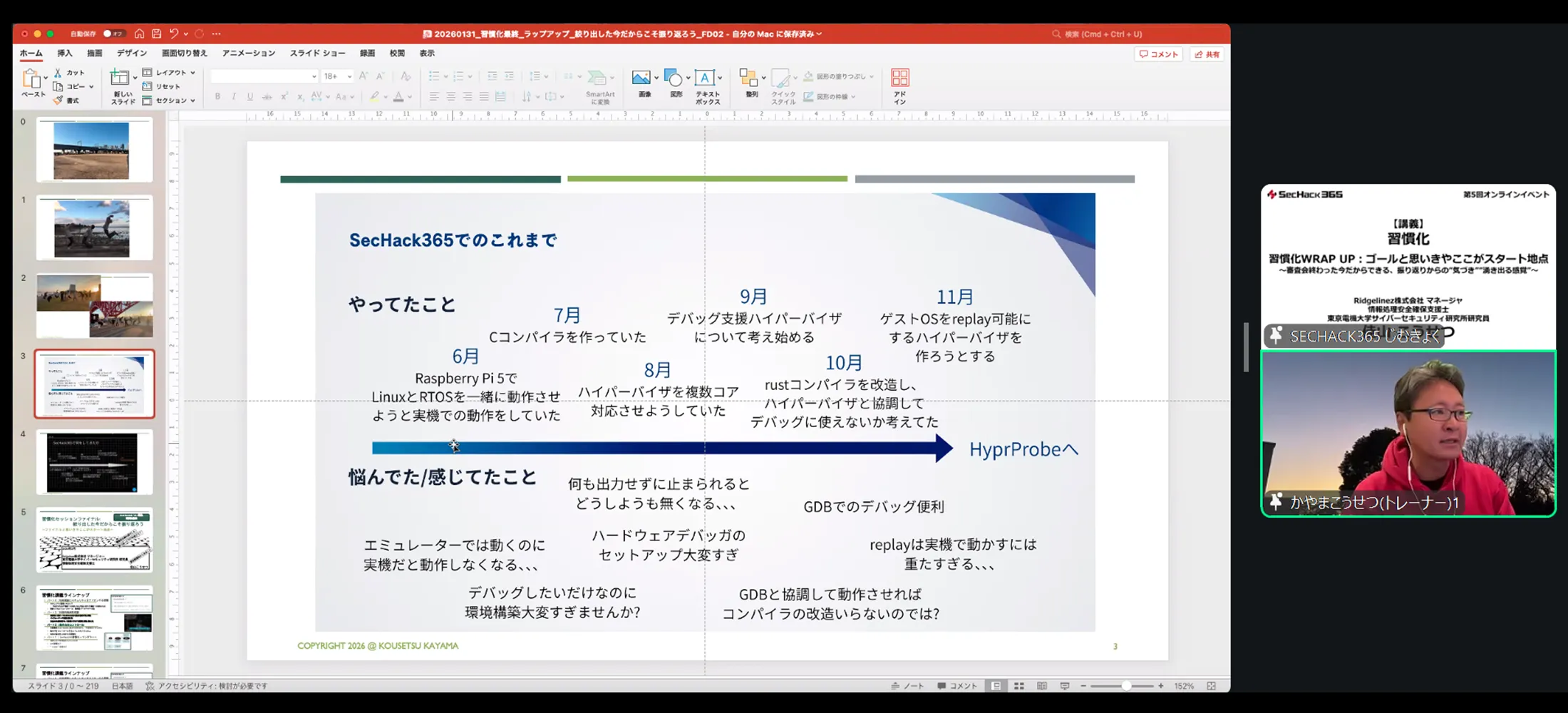

続けて佳山 こうせつトレーナーが、これまでの習慣化講義を振り返りました。

第一回では習慣化とは「頑張らないことを頑張ること」という第一歩にはじまり、マンダラートを用いた小さな目標作り、アウトプットから生まれるコミュニケーションと次のインプットの循環による原動力について説明しました。続く第二回では、やる気は後から付いてくるという人の心理をうまく使って、締め切りを小さく区切り、まず走り始めることの大切さやストレス・プレッシャーとのほどよい付き合い方について学び、第三回では計画的偶発性理論やペイフォワードの考え方を紹介していきました。そして第四回では、脅威モデリングなどの手法を用い、常にセキュリティをアドオンする習慣を学びました。

いずれの回でも、それぞれが記入したマンダラートをプリントアウトして会場に張り付け、トレーニーどうしはもちろん、アシスタントやトレーナー、見学者が共感やツッコミのコメントを寄せていったことが印象的です。そして継続的に習慣化に取り組んだトレーニーは、蒲田Tシャツをはじめとする豪華な賞品とともに表彰されました。

さて、0と1の間には大きな差があります。一つ一つは小さなことでも、新たな行動に取り組み、継続的にアウトプットしていくことで生まれる何かがあります。それは、トレーニーの作品かもしれませんし、トレーニー自身の成長かもしれません。

佳山トレーナーは、アウトプットすることで情報が集まり、そこを起点にして自律的に大きなテーマを追求したり、何かに役立つ大きなシステム作りへと発展していくようなステップアップにつながると繰り返しました。さらに「今の時点では見えていないかもしれませんが、自分から発信することが今後の可能性を広げますし、皆さんの成長の傾きを上向かせていきます」と呼び掛けました。

一年間の習慣化講義ではさまざまなキーワードが登場しました。この一年間を通して「刺さった」こともあれば、まだピンときていない事柄もあるかもしれません。いずれにせよ「ここからがスタートです。まず自分のイノベーションを起こし、そこから手の届く範囲へ広げ、偶発性を楽しみながら他人にコミットすることが大事だと思います」

一連のステップにおいて不可欠なのが、自分にいろいろな気付きを与えてくれる「他者」です。自分が自分を信頼してあげるには、周りの他者が自分を信頼してくれているのだ――という感覚が大切です。「他者の役に立つということは、未来の自分に対してアウトプットすることでもあります」とし、SecHack365での体験を通して、他者や過去の自分のありがたさを感じてほしいと述べました。

双方向の矢印を感じた二日間を経て、いよいよ成果発表会へ

このように第5回イベントは、自分がプレゼンテーションを行うだけでなく、他のトレーニーの発表を見てコメントを寄せ、双方向の矢印を感じた二日間となりました。

横山トレーナーは最後に、この一年間、「みんなでやる」ことによって、6月には想像もできなかった何かが生み出せたのではないかと述べました。

2026年2月末の成果発表会は、こうして積み上げてきた成果を社会に向けて見せるいい機会です。「この二日間で見せたものに、さらに皆さんの味付けを加えたり、『これをみんなに知ってほしい』と自分の色に染めたり、あるいは『こんな風に皆さんの役に立ちます』という貢献を示したりして、今回の発表にもう一枚何かを重ねていきましょう」と、最後まで走りきるよう励ましました。

自分が作った「もの」で自己紹介ができ、さらに世の中に貢献できるのはエンジニアとしての特権だと横山トレーナーは言います。それぞれに、「自分はどんなセキュリティイノベーターなのか」を定義し、世の中に発信していくと、今度は世の中から声がかかってくることもあるでしょう。「そうなれば、自分が好きなことと他人が自分に求めることが重なり、自分の好きなことが自分の人生になっていく、そんな一歩になればうれしいと思っています」

いよいよ成果発表会まであと少し。最後の最後までラストスパートに期待したいところです。